Etwa alle 2 Jahre kommt eine Neue Hauptversion von der Linux-Distribution Debian.

Schritt 0: Daten sichern.

Im besten Fall treten keinen Probleme auf, aber ein Versionssprung auf eine Neue Version ist eine gute Gelegenheit deinen Persönlichen Daten zu sichern und ein Backup anzulegen.

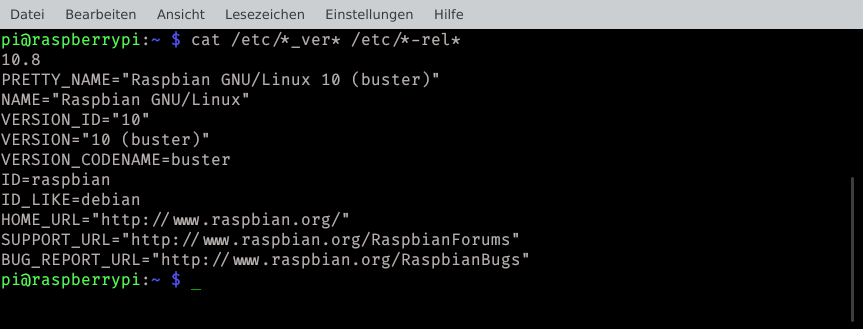

Welche Version habe ich?

lsb_release -a

Habt ihr noch Debian Buster(10) am Start? Dann euch angeraten zuerst auf Debian Bullseye(11) und dann auf Debian Bookworm(12) zu springen.

„Debian Upgrade von Bullseye (11) auf Bookworm (12)“ weiterlesen