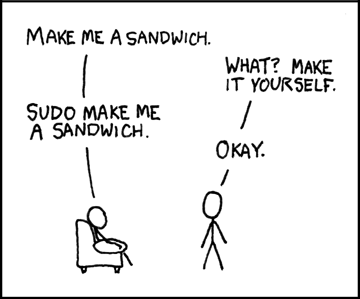

Jeder kennt es, man tippt einen langen Befehl in die Konsole ein, drückt ENTER und … verdammt. sudo vergessen.

Der schnellste Weg den letzten Befehl mit superuserrechten zu starten ist: sudo und das bangbang-Zeichen, ENTER einzugeben.

sudo !!

anarchistischer hackerspace @ nowhere

Jeder kennt es, man tippt einen langen Befehl in die Konsole ein, drückt ENTER und … verdammt. sudo vergessen.

Der schnellste Weg den letzten Befehl mit superuserrechten zu starten ist: sudo und das bangbang-Zeichen, ENTER einzugeben.

sudo !!

Problem: Die Trennung zwischen root und normalen Benutzer ist sehr sinnvoll. Eine neuerer Umgang mit Root-Rechten ist das Sudokonzept. Das für genau diesen einen Behfehl dem Standartuser Rootrechte zubilligt. Sudo ist eine Benutzergruppe mit Rootrechten. Bei Debian 7 oder 8 ist das Sudokonzept nicht umgesetzt. Es lässt sich aber einfach machen.

öffne eine Konsole oder ein Terminal deiner Wahl und gib folgendes ein:

su root

gib dein rootpasswort ein, anschließend:

adduser DEINBENUTZERNAME sudo

Du hast gerade den Nutzer DEINBENUTZERNAME der Gruppe sudo hinzugefügt.

Die Änderung wird erst dan wirksamm wenn du dich einmal ganz ab- und wieder angemeldet hast. (Session beenden) Wenn sudo immer noch nicht geht, führe einen Neustart durch.

Beispiel

Nun kannst du wie gewohnt von Ubuntu oder Mint arbeiten. probiere es einmal aus! z.B.:

sudo apt-get install lynx oder sudo apt-get update

Diese Anleitung ist bei debianartigen GNU-Linuxen getestet.

Richard M. Stallman

For freedom in your own computer, the software must be free. For freedom on the internet, we must organize against surveillance, censorship, SaaSS and the war against sharing.

Du hast das Adminpasswort für deinen Freifunkrouter vergessen? Mit dieser Anleitung kannst du deinen Router retten und in den Urzustand bringen.

Dieses Tutorial bezieht sich auf a) die Berliner-Freifunk-Firmware (Stand 2016) b) auf einen TP-Link3600. Du brauchst ein Lankabel.

Netzwerkname,192.168.1.2255.255.255.0 telnet 192.168.1.1

ssh root@192.168.1.1 oder ssh root@frei.funk

mount_root

firstboot

reboot

frei.funk (ohne www oder http) in die Adresszeile ein!Diese o.g. Anleitung ist Grundsätzlich auch für reine OpenWRT-Firmware geeignet.

! Sollte der Router nach dem firstboot hängen und nicht mehr reebooten, starte den Notfallmodus erneut, melde dich wieder mit telnet an, mount_root, und statt firstboot folgendes eingeben:

mtd -r erase rootfs_data (-r heißt reboot)

Bei normalen OpenWRT kommst du mit 192.168.1.1 in der Browseradresszeile, ins grafische Backenend deines Routers.

Unter Linux-Mint 17.3 ist GParted von Hause aus mit bei. Allerdings lassen sich nativ keine btrfs-Partitionen erstellen. Das Auswahlfeld ist grau hinterlegt. Dieser Umstand lässt sich ganz einfach beheben in dem man das Packet btrfs-tools nachinstalliert.

sudo apt-get install btrfs-tools

Neustart von GParted und schon lässt sich im Auswahlmenu btrfs auswählen.

Ab 01. Ab den 8. November 2016 findest du uns: jeden Dienstag ab 14.00 bis 18.00 Uhr in der Wüste (ehm. Shrine) auf dem RAW-Gelände.

Kaffee; Kuchen; Hacken.

rauchfrei, alkfrei, stressfrei.

Update (15.11.2016): Die Hackershell wird doch erst frühestens ab Dezember Januar aufmachen.

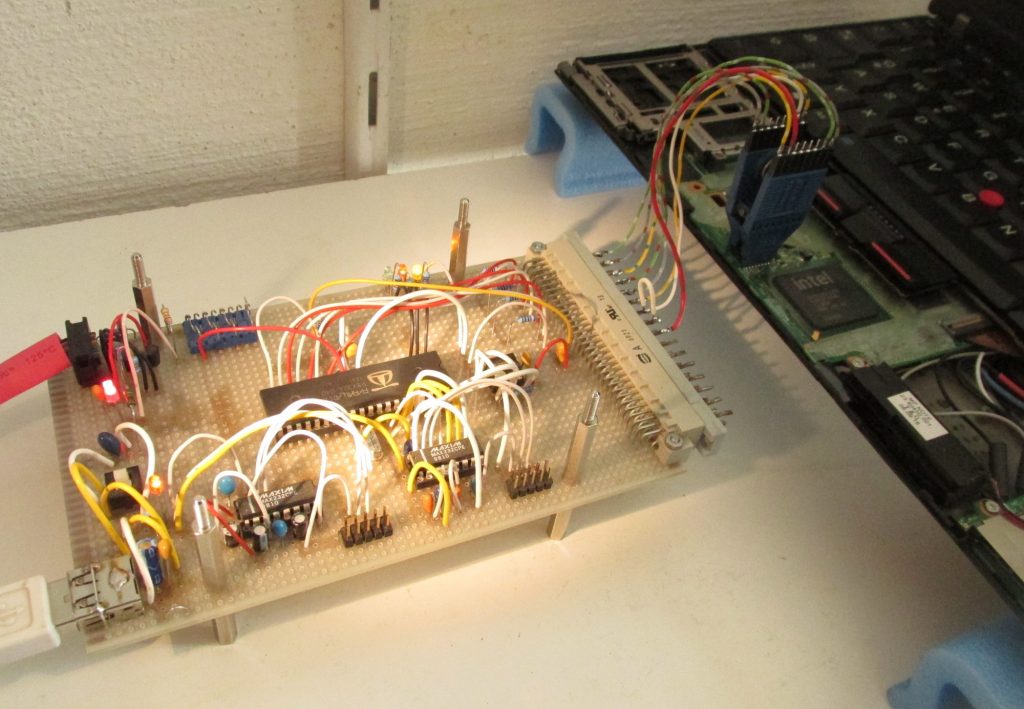

Let’s create trustworthy hardware on our own! The propeller microchip empowers us to do so. For example, we build up a clean toolchain for reflashing other devices. We delete proprietary firmware of laptops and write libreboot software into their BIOS-chips. Currently, we are liberating the ThinkPad X200/X200s and X60/X60s Laptops using our zerocat chipflasher, thus avoiding the commonly used Beagle Bone Black and Raspberry Pie.

Ricochet ist ein Werkzeug zum anonymen chatten. Es basiert auf der Idee eines peer-to-peer Netzwerkes. Das Programm konnte in einen security-audit vom Februar 2016 ein gutes Bild abgeben. Dennoch sollte man vor dem produktiven Einsatz vorsicht walten lassen. Die Erfahrungswerte sind derzeit noch zu gering, als das es in hoch- und höchstrisikolagen eingesetz werden sollte.

Wenn euer Rechner bereits kompromitiert ist, d.h. Vieren, Trojaner, fremde in euer System eingedrungen sind, ist Ricochet auch nicht mehr sicher, bzw. eure Anonymität gefährdet.

Ricochet ist geeignet zum anonymen chatten.

„Anleitung zu Ricochet“ weiterlesen

In diesem Artikel soll es darum gehen, wie du prüfen kannst ob du auch wirklich das originale Tor-Browser-Bundle heruntergeladen hast.

Diese Kurzbeschreibung funktioniert unten den zwei Bedinungen, a) du nutzt Linux und b) du hast schon mal mit GnuPG gearbeitet. Die Original Hilfe-Seite findest du hier.

„Verifizieren des Tor-Browser-Bundles“ weiterlesen

In diesen Artikel geht es darum wie man mit einer Thunderbirdinstanz mehre von einander getrennte Profile einrichten kann.

„zu Thunderbird mehrere Profile hinzufügen“ weiterlesen